Скандали з витоком даних

Після першої атаки японці були змушені призупинити роботу сервісу PlayStation Network на місяць

Скандали з

витоками інформації або атаки на сервери іменитих компаній трапляються кожну

тиждень: викрадені дані кредитних карт, зламані сертифікати безпеки

або недбале поводження з профілями користувачів - все це стало повсякденним

явищем в Мережі. Причини таких атак, жертвами яких стають як рядові

компанії, так і фірми, що спеціалізуються в області безпеки, різноманітні.

Економічне співтовариство та уряду реагують нервово: серед пропонованих

ними способів вирішення проблеми - відключення від Мережі окремих сфер життя і навіть

повна ліквідація Всесвітньої павутини.

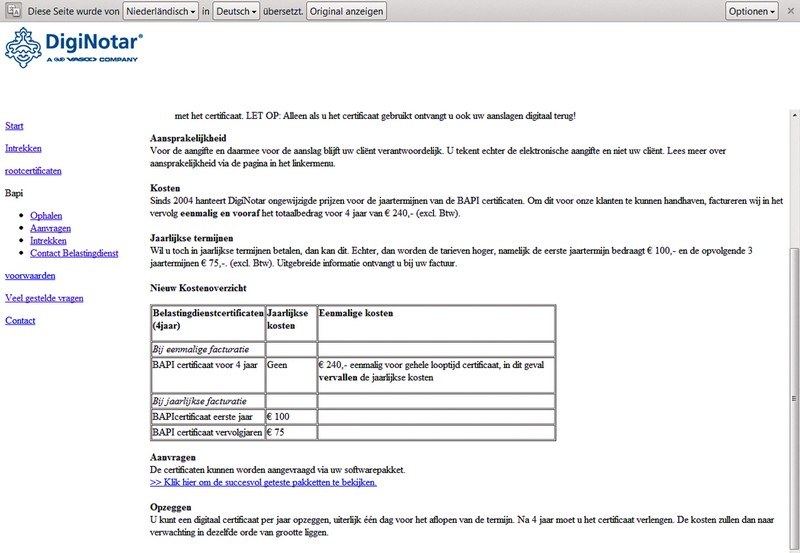

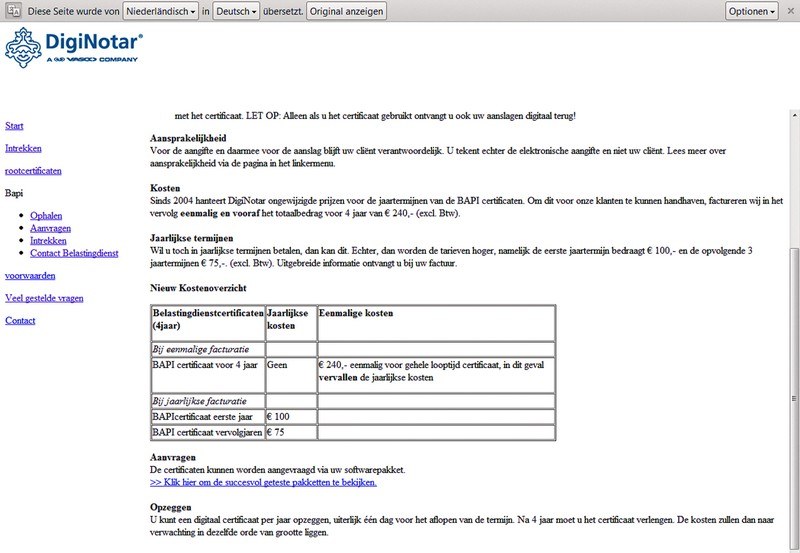

Низький рівень

знань і недбале ставлення до своєї роботи привели до самого резонансній злому

2011 року, показав абсолютну незахищеність

інтернет-спільноти перед обличчям таких загроз: хакер, який використовує нік ich

sun, зміг проникнути на сервер управління SSL-сертифікатами центру цифровий

сертифікації DigiNotar

і випустити 500 шахрайських зразків. Серед них був і сертифікат з підтримкою

субдоменів (Wildcard) для сайту www.google.com, що дозволяє

перехоплювати дані користувачів сервісу електронної пошти Gmail за допомогою

атак типу Maninthe-Middle. Це дало можливість хакерам перенаправляти

інтернет-користувачів на сайти-підробки відповідних онлайн-сервісів і перехоплювати

паролі, що і сталося одного разу в Ірані. І якщо раніше при введенні даних кредитних

карт, а також авторизаційних користувачі могли покладатися на значок замку в

браузер, який означає, що сайт використовує SSL, то тепер немає ніякої

гарантії безпеки, так як значок з'являється і на підроблені сайти. Але як

виявилося можливим зламати центр сертифікації?

В

попередньому ув'язненні компанії Fox-IT, що спеціалізується у сфері

безпеки, повідомляється: на сервері DigiNotar було відсутнє навіть найпростіше

антивірусне ПО, так що зловмисники змогли без особливих проблем встановити

програму-сніффер Cain & Abel, отримати доступ до паролів і розшифрувати їх.

Microsoft, а також Mozilla і інші компанії усунули цей недолік: після

випущеного оновлення для Windows веб-браузери більше не довіряли вкраденим

сертифікатами. Однак злом DigiNotar демонструє існуючу сьогодні серйозну

проблему, через яку і стають можливими проникнення на багато

сервери. «Більшість програмістів обмежені вузькими часовими рамками», -

стверджує Марк Земмлер, експерт у сфері IT-безпеки компанії Antago.

Ті, хто в

великий поспіху створює критичні веб-додатки, іноді здійснюють безглузді

помилки. Проте у розробників немає іншого виходу, оскільки в кінцевому підсумку вони

знаходяться під тиском замовника. Згідно з міркуванням Земмлера, багато

компанії розглядають безпеку як непотрібну статтю витрат і намагаються

щосили їх мінімізувати. Тому, як правило, на розробку проекту

відводиться дуже мало часу. Іноді навіть хороший програміст в поспіху не

зауважує, що пароль у визначеному місці веб-додатки

передається в незашифрованому вигляді.

безпеки

Це або схоже

обставина стала причиною одного з найбільш серйозних зламів в історії Sony. Компанія замовчує

про справжні обставини події. Проте дослідницька організація

Ponemon Institute резюмувала результати аналізу злому мережі PlayStation Network

таким чином: викрадені дані 77 млн користувачів, вкрадені паролі і дані

кредитних карт. Загальний збиток склав $24 млрд. І це ще без урахування неотриманих

доходів, адже мережа не працювала майже місяць. Злом платформи, яка з 2006

року за роботу системи управління іграми для консолі, розкрив ще одну проблему,

яка є причиною багатьох бід, - це низький рівень усвідомлення значення

інформаційної безпеки. «Ті веб-сайти, які були створені у 2006 та 2007

роках, з точки зору інформаційної безпеки являють собою справжню

катастрофу», - вважає Йоханн-Петер Хартманн, IT-фахівець компанії Mayflower.

Саме в цей час PlayStation тільки почала свою роботу, і користувачі

зберігали інформацію в базі даних в незашифрованому вигляді.

Нетривкого

фундамент, на якому будуються багато веб-сервіси, виповнилося вже десять років.

У той час ще не замислювалися про створення IT-систем, надійно захищених від

хакерів. Але в цьому й не було гострої необхідності, так як кібератаки їх

сьогоднішній формі тоді були великою рідкістю. Навіть погано захищені

алгоритми, які без будь-яких додаткових витрат шифрували паролі,

добре справлялися зі своїм завданням.

В умах

IT-фахівців і в кількості вразливостей за ці роки нічого не змінилося,

зате хакерів стало більше. Останнім часом крадіжки даних компаній з метою їх

шантажу і викрадення банківських або кредитних даних для доступу до рахунків

користувачів стали досить прибутковим заняттям. Банди шахраїв працюють

професійно і постійно нарощують свій потенціал. Зловмисники

використовують вчинене ЗА для злому,

яке дуже просто у використанні, або вдаються до потужним ботнетам,

орендованих ними за смішні гроші. З їх допомогою вони атакують застарілі системи,

що з'явилися на зорі Всесвітньої павутини.

Проте в згаданих

вище 2006 і 2007 роках все-таки відбувся перелом у свідомості IT-співтовариства. Рівень

розуміння значення інформаційної безпеки підвищився, з'явилися алгоритми,

які шифрують паролі з використанням більш складних методів і часто зберігають

їх у різних базах даних. У разі злому зловмисники можуть заволодіти тільки

частиною масиву даних. Впровадження контролю відповідності вимогам стандарту

PCI (Payment Card Industry) та інших інструментів безпеки значно

поліпшило ситуацію, вважає експерт.

розробників

Безкоштовний

веб-сервер XAMPP ідеально підходить для тестування сервісів сайтів новачками.

Однак, як стверджують його розробники, за замовчуванням він налаштований таким

чином, що в ньому активовані всі функції Apache та інших подібних мережевих

технологій. Саме з цієї причини XAMPP в його базової конфігурації не можна

розглядати як надійне і відповідне для реального використання засіб.

Тільки після зміни деяких параметрів програму XAMPP можна вважати захищеною

від хакерів.

Досить

неприємний випадок стався в червні минулого року, коли жертвою хакерів стала поліція ФРН. Пікантності

ситуації додає те, що постраждало підрозділ, завдання якого як раз і

полягає у виявленні хакерів. Але замість того, щоб служити надійним захистом

іншим установам або фірмам, співробітники центру були змушені аналізувати

свої власні помилки і слабкі місця. Що ж сталося? Групі хакерів

NN-Crew вдалося зламати сервер поліції, який використовувався для потреб системи

супроводження цілей PATRAS. Він працював саме на XAMPP.

На думку Марка

Земмлера, причина подібних подій полягає, як правило, в низькому рівні

підготовки розробників ПЗ: «Багато програмісти не мають поняття про

SQL-ін'єкціях (виконання спеціально сформованого запиту, який

виробляє на сервері потрібні для хакера дії), однак вони беруться за розробку

критичних в плані безпеки додатків».

Для того щоб

уникнути чергових цифрових катастроф, багато держав почали за

розробку концепцій захисту від кібератак. Після появи хробака Stuxnet

народилося припущення про те, що за хакерськими атаками стоять не тільки організовані

злочинні угруповання, але і спецслужби. Американський уряд в рамках

форуму Internet Governance обговорює можливість введення тотального контролю

над Інтернетом. Цифровий «шлагбаум» біля кордонів країн буде перевіряти будь-яку

вхідну і вихідну інформацію. Однак це дуже складний і витратний шлях,

так як в такому випадку доведеться контролювати та аналізувати весь трафік.

Другий, більш радикальний підхід - повна ліквідація Всесвітньої павутини.

Інтернет, яким ми його знаємо нині, може бути розділений на

окремі незалежні внутрішні мережі, які не будуть мати зв'язку з

зарубіжними країнами. Всесвітня павутина буде представляти собою фрагментоване

і розділене на кілька захищених зон простір, званих walled

gardens (від англ. «відокремлені території»). Для авторитарних держав,

наприклад Ірану, цей шлях є, по всій видимості, найбільш підходящим рішенням.

Ісламська республіка налаштована рішуче і має намір створити свою власну

мережа.

Однак дане

пропозиція зустріла критику з боку іранської опозиції, так як в цьому

у разі свободу пересування по Інтернету будуть обмежені не тільки рядові користувачі

- захисний бар'єр доставить багато проблем компаніям, що діють на світовій

арені. Тому Сандро Ґайкен, експерт з ІТ-безпеки Вільного університету

Берліна, вважає: «Даний сценарій розвитку подій, швидше за все, не буде

прийнятий економічним співтовариством». Відключення від Мережі торкнеться, по всій

видно, тільки певних сфер: «Якщо буде потрібно більш висока

безпека, необхідно відключити від Інтернету критичні об'єкти інфраструктури

збройних сил та економіки», висловився в інтерв'ю спеціаліст з

інформаційним війнам.

Переваги

цієї пропозиції - безпека у сфері енергетики, фінансів та охорони здоров'я

значно зросла б, а завдання хакерів ускладнилася б у кілька разів. Самим

безглуздим в історіях з витоком даних і помилками програмістів є те, що

звичайному користувачеві не під силу щось змінити в цій ситуації. Проте все

в наших руках: якщо захистити свій ПК за допомогою сучасної антивірусної програми,

а для кожного сервісу використовувати надійний пароль, то безпека посилиться на

порядок.

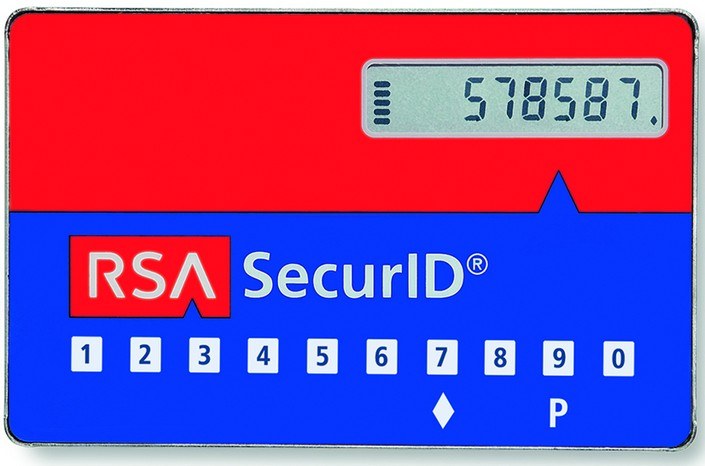

17 березня

2011 року. Компанія RSA - найбільший виробник

апаратних токенів (брелків або карт для аутентифікації), з допомогою яких можна,

наприклад, увійти з домашнього комп'ютера в корпоративну мережу, використовуючи одноразовий

пароль, - стає жертвою хакерської атаки. Це настільки сильно підриває

безпека системи SecureID, що компанія змушена замінити 40 млн токенів, що застосовуються

по всьому світу.

24 березня.

Злом компанії Comodo, яка крім програмного

забезпечення для захисту ПК пропонує цифрові SSL-сертифікати, похитнула віру в

безпека Всесвітньої павутини. Зловмисники викрали сертифікати для

різних сайтів, що використовують системи аутентифікації, наприклад, Google, Yahoo!

і Skype. C їх допомогою шахраї заманювали мільйони користувачів на сайти-двійники

і викрадали їх дані доступу.

16

квітня. Група хакерів LulzSec кілька разів

проникає в мережу Sony і викрадає дані більше мільйона користувачів. Частина їх

навіть була розміщена у вільному доступі. Причина в тому, що велика частка

інформації зберігається на сервері в незашифрованому вигляді. Після першої атаки японці

були змушені призупинити роботу сервісу PlayStation Network на місяць.

17

квітня. Apple здобула погану славу після того, як було

встановлено, що компанія збирає інформацію про місцезнаходження користувачів iPhone.

Фірма реєструвала дані про координати бездротових роутерів і осередків

мобільного зв'язку, в межах яких переміщувалися користувачі. Це можливо

завдяки тому, що дані зберігаються на смартфоні в незашифрованому файлі,

який після створення резервної копії на комп'ютері стає доступний

кожному.

21

квітня. Використовуючи гасло «Хмара, на яке ви можете

покластися», компанія Amazon намагається привернути увагу користувачів до свого

онлайн-сховища EC2 (Elastic Compute Cloud). Але нештатна ситуація призвела до того, що

дані багатьох клієнтів - великих і дрібних компаній, які використовували цей

сервіс для розміщення своїх веб-сайтів, - були втрачені. Численні спроби

відновлення інформації не увінчалися успіхом.

21 травня. Американський

військовий концерн зазнав потужної атаки. За інформацією компанії, вона була

відображена, і витік даних вдалося запобігти. Незважаючи на це, деякі

співробітники тривалий час не могли отримати доступ до певних систем.

Зловмисникам вдалося знайти лазівку в безпеці допомогою зламаного

SecureID (див. 17 березня).

17 червня.

Наступний випадок шахрайства з використанням

SSL-протоколів - хакери зламали CA-сервери голландської фірми, використовувані для

видачі цифрових сертифікатів. За інформацією компанії Fox-IT, що спеціалізується

в області безпеки, на серверах не було встановлено навіть найпростіше антивірусне

ЗА, тому хакери без проблем змогли впровадити шкідливу програму. До того ж

сервери були захищені простим паролем.

19 червня.

Помилка в Dropbox. В даному

випадку мова йде не про злом, а про недбалість: сервіс зберігання даних містив

помилку в системі аутентифікації. Будь-який користувач, не маючи пароля, міг отримати

доступ до будь-якого акаунта та зберігаються в ньому даних. Помилка містилася в оновленні

системи, була помічена розробниками через чотири години і швидко усунена.

7 липня. Команда

хакерів NN зламала сервер поліції ФРН і митниці впровадила троян на комп'ютери підрозділів

і почала відстеження GPS-даних, що надходять із систем стеження за підозрюваними.

Як серверного ПО використовувалася XAMPP. Розробники вважають програму

її базової конфігурації ненадійною і вказують на те, що без відповідної

налаштування вона може застосовуватися лише в ознайомчих цілях.

17 липня.

Хакери зламали веб-сайт великої мережі роздрібної торговельної

мережі REWE разом з базою даних, що стосується обміну продававшимися на той момент

листівками із зображеннями диких тварин Всесвітнього фонду дикої природи (WWF)

і футболістів. Зловмисникам стали відомі імена, електронні адреси

паролі користувачів. За інформацією компанії, дані кредитних карт викрадені не

були. REWE миттєво усунула помилки.

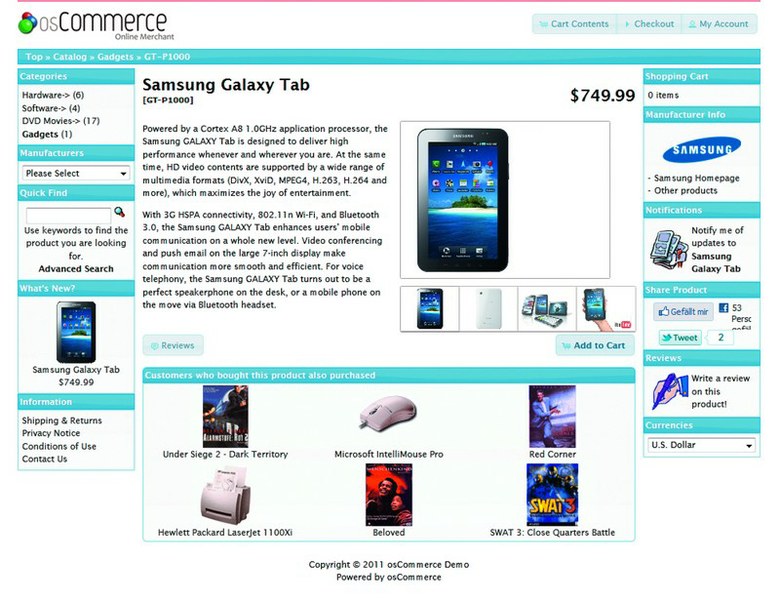

2

серпня. Невідомі особи скористалися уразливістю в

движку OsCommerce, застосовуваного для роботи інтернет-магазинів. Вони впровадили в

вихідний код віруси, для зараження якими досить було просто зайти на

веб-сторінку. Під ударом опинилася версія 2.2, використовується мільйонами веб-ресурсів.

Про уразливості стало відомо в листопаді 2010 року, після чого вона була усунена.

Але багато власників онлайн-магазинів так і не скористалися оновленням.

26

жовтня. Ізраїль. Хоча це

подія сталася ще кілька років тому, про нього стало відомо зовсім недавно.

Колишній співробітник ізраїльського Міністерства соціальної підтримки в 2006 році

скопіював дані з бази, в якій містилася особиста і конфіденційна

інформація про 9 млн ізраїльтян. Злодій передав її кільком фірмам. Скандал вибухнув

після того, як якийсь хакер опублікував дані в Мережі.